本文可转载,请注明出处。

从我做起,天下无毒

信息时代的冷血杀手——电脑病毒的概念

你遇到过这种情况吗?电脑慢得一塌糊涂,经常死机,打不开网页,甚至打不开自己的文档。如果这样,那么你的电脑里很可能已经潜伏了一个或数个“数字杀手”。它们无恶不作,破坏你的工作,窥探你的隐私,甚至盗取你的银行信息。随着电脑技术和通信网络的不断发展,这些“杀手”越来越多,其手段也愈发凶狠狡猾,稍有不慎,则落入圈套。我们普通人管它们叫“电脑病毒”或者“恶意软件”。然而,它们到底是什么?怎样悄无声息地入侵我们的电脑?我们又该如何防御和清除呢?今天,让笔者来一一解答。

俗话说,知己知彼,百战不殆。要想防御电脑病毒,就需要从各方面了解其特点。“电脑病毒”这个概念最初由“计算机病毒之父”科恩于1984年提出。根据行业标准定义,电脑病毒是指“编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序码”(《中华人民共和国计算机信息系统安全保护条例》)。看不太明白?没关系,通俗地讲,电脑病毒就是那些破坏电脑和数据的软件,它们能够通过各种方法传播,并且难以清除。现在的安全厂商多称这些程序为“恶意软件”,因为它们不一定会破坏电脑或者用户数据,但可能窃取隐私,盗取密码(间谍软件),或者强制弹出各种恼人的广告(广告软件),也可能仅仅是让电脑发出恐怖的叫声(玩笑软件)。此外,还有些软件捆绑在正常的软件里,安装在电脑上,未获得用户的许可,现在也成为“恶意软件”。

现在流行的电脑病毒虽多种多样,但万变不离其宗,都有许多共同的特征。首先,和自然界的病毒类似,电脑病毒会产生各种变异。这些变异有可能是作者根据之前病毒的流行情况和最新的系统漏洞,改编已有的病毒,但也有这样的情况:作者为同种病毒编写了几十甚至几百个变体,然后将之全部投放到互联网上,任其感染传播,经过一段时间,再观察依然活跃在网络中的变体。有些变体因为代码简单,行为明显,成为杀毒软件的盘中餐,还有一些极为隐蔽,难以查杀,便在这种“弱肉强食”的环境下生存下来,成为广为流行的著名病毒。这种进化方法和生物病毒十分类似。此外,几乎所有电脑病毒都具有传播性、破坏性和隐蔽性。

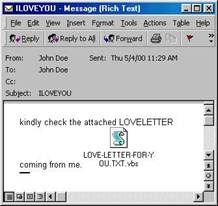

电脑病毒的发展历史非常短,从最初出现到现在还不到30年时间。1986年,最初的电脑病毒Brain诞生,感染软盘的引导区,仅通过软盘传播,危害较小, 未收到关注。直到90年代初,耶路撒冷和石头病毒等一批早期著名病毒出现,人们才开始关注这些不太友好的小程序。1995年7月,第一个宏病毒出现,采用人类易懂的程序设计语言编写,从而大大降低了病毒编写的门槛。同时期,局域网的兴起,给病毒的传播增添了新的渠道。1999年,梅丽莎病毒出现,它第一次通过电子邮件的附件传播,迅速感染了全球众多电脑,震惊了世界。不过,电脑病毒的发展并未止步,计算机专家隐约感觉到,信息时代的巨大威胁才刚刚显现。仅仅过了一年,爱虫病毒(Love Letter)肆虐全球,成为第一个充分利用互联网传播,不断变种和进化的病毒。从此,电脑病毒进入爆炸性发展阶段,各种入侵及破坏手段不断涌现,层出不穷,防不胜防。而反病毒软件也在这个时候兴起,各安全厂商如雨后春笋般出现,电脑安全成为热议话题。2002年,综合性病毒出现,将几种入侵和破坏方法结合起来,对电脑造成更大的威胁。

未收到关注。直到90年代初,耶路撒冷和石头病毒等一批早期著名病毒出现,人们才开始关注这些不太友好的小程序。1995年7月,第一个宏病毒出现,采用人类易懂的程序设计语言编写,从而大大降低了病毒编写的门槛。同时期,局域网的兴起,给病毒的传播增添了新的渠道。1999年,梅丽莎病毒出现,它第一次通过电子邮件的附件传播,迅速感染了全球众多电脑,震惊了世界。不过,电脑病毒的发展并未止步,计算机专家隐约感觉到,信息时代的巨大威胁才刚刚显现。仅仅过了一年,爱虫病毒(Love Letter)肆虐全球,成为第一个充分利用互联网传播,不断变种和进化的病毒。从此,电脑病毒进入爆炸性发展阶段,各种入侵及破坏手段不断涌现,层出不穷,防不胜防。而反病毒软件也在这个时候兴起,各安全厂商如雨后春笋般出现,电脑安全成为热议话题。2002年,综合性病毒出现,将几种入侵和破坏方法结合起来,对电脑造成更大的威胁。

据不完全统计,至今为止,全球出现的电脑病毒已超过400万种,并不断增多,种类也多种多样。此外,非传统病毒,如广告软件、间谍软件等,也迅速发展壮大,成为主流威胁。

虽然当今的电脑病毒变化多样,传播及破坏方法也不断翻新,但总的来说,我们都可以将其归为以下几种常见类型:

病毒(Virus):传统意义上的电脑病毒,不断复制自己,并破坏电脑运行;

木马(Trojan):如同在特洛伊战争中,木马会潜伏在正常程序里传输到电脑上,再偷偷进行破坏活动;

下载器(Downloader):本身并不直接破坏电脑运行,但会偷偷联网下载其他电脑病毒;

蠕虫(Worm):不断复制,通过网络或电子邮件传播,一般利用电脑漏洞侵入电脑;

间谍软件(Spyware):潜伏在电脑中,窃取个人隐私和帐号密码,并传回给黑客;

后门(Backdoor):深藏不露,在黑客需要时为其打开完全控制系统的大门;

广告软件(Adware):强行存在于电脑中,无法卸载,经常在桌面弹出各种广告;

潜在恶意程序(PUP):并不破坏电脑,但在用户未许可的情况下随其他软件强行装入系统。

不过,现在大多数病毒都具备多个以上提到的特征,只不过有一个特征比较明显。很多时候,对新病毒的分类是一件很棘手的事情,多个安全厂商会派代表开会,共同对新病毒进行分类。在分类的同时,这些代表也会为这个病毒取一个名字。病毒的命名并不是随意而为,它需要遵循一系列准则和传统。计算机专家在1991年制定了NVNC91命名法, 成为日后新病毒命名的重要依据。简单来说,NVNC91命名法规定,新病毒名字形式为“科名.类别名.变种名”。该命名法和生物命名法有相似之处,为科学地整理病毒样本提供了参考。不过,随着病毒技术的不断发展,越来越多的病毒特征和感染手段出现,传统的命名法已无法满足需求。因此,各安全厂商纷纷升级自己的命名系统,现在大多采用“前缀+类别名+后缀+附加信息”的方法,可以省略其中一个要素。比如,Win32/Fujack.au这个病毒,前缀“Win32”表明了它的运行平台是Windows 32位系统,类别名“Fujack”表明了它属于Fujack这个病毒种类,也就是我们熟悉的“熊猫烧香”病毒,而后缀“au”则用于区分同种病毒下的不同变种。

成为日后新病毒命名的重要依据。简单来说,NVNC91命名法规定,新病毒名字形式为“科名.类别名.变种名”。该命名法和生物命名法有相似之处,为科学地整理病毒样本提供了参考。不过,随着病毒技术的不断发展,越来越多的病毒特征和感染手段出现,传统的命名法已无法满足需求。因此,各安全厂商纷纷升级自己的命名系统,现在大多采用“前缀+类别名+后缀+附加信息”的方法,可以省略其中一个要素。比如,Win32/Fujack.au这个病毒,前缀“Win32”表明了它的运行平台是Windows 32位系统,类别名“Fujack”表明了它属于Fujack这个病毒种类,也就是我们熟悉的“熊猫烧香”病毒,而后缀“au”则用于区分同种病毒下的不同变种。

然而,不论是病毒分类还是命名,至今仍未能有一个业界统一的方案,反病毒研究仍然处于起步阶段,要走的路仍然很长。

电脑病毒看似神神秘秘,行踪诡异,不过,如果仔细观察,也不难发现普遍存在的规律。不论是木马、蠕虫还是后门,其传播途径只有两类——网络和移动存储装置。

我们先来说说网络。目前最常见的病毒感染方式是用户下载带毒软件。这些软件有些自身带毒,例如注册机(用于非法提供著名付费软件的注册码)、成人视频播放器、小游戏等。还有一些软件原本是正常无毒的,但在分发过程中被黑客植入病毒,一旦安装在用户电脑上,隐藏的病毒就会感染电脑,造成破坏。这类软件大多都是大型付费软件的破解版或注册版,例如Microsoft Office及Adobe Photoshop。

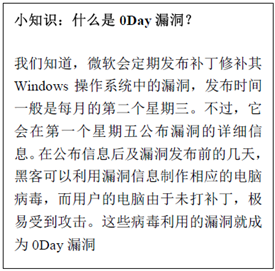

第二类常见的中毒方式是访问带毒网站。网页上的木马(俗称“网马”)通常利用现有的浏览器漏洞和系统漏洞潜入用户电脑。还有一些高质量的木马会通过0Day漏洞传播。

最古老也是最简单的传播方式当属电子邮件了。将病毒直接当成附件,发送给成千上万的人,总有一些人会打开它。不过,现在大多数大型电子邮件运营商,如Google、雅虎和微软等,都引入了垃圾和有害邮件屏蔽系统,大大减少了病毒通过这种渠道传播的可能性。

此外,有些蠕虫病毒会通过系统的漏洞自动传播,不需要人的干预。黑客攻击也是病毒传播的途径之一,但这两种传播方式在个人电脑和家庭用户中并不多见。

电脑病毒除了通过网络传播,还常常通过移动存储装置传播,例如我们常用的手指、移动硬盘以及DVD等。其感染方式归根到底只有两种——自动播放传播和伪装传播。

自动播放传播是指病毒利用Windows操作系统的自动播放功能,在用户插入移动存储装置时自动运行,感染电脑。在默认设置下,当用户插入移动存储装置时,系统会读取分区根目录下的autorun.inf文件,寻找自动播放信息。病毒就是利用这一点,创造一个特殊的autorun.inf文件,让系统误认为该病毒是一个正常的安装程序,并执行病毒。

相比于自动播放传播,伪装传播的手法更简单。病毒将自己伪装成无害的文件,诱使用户点击运行。比如,病毒将自己更名为“好看的风景.jpg.exe”,而操作系统会默认隐藏它的真实后缀名“.exe”,所以只能看到“好看的风景.jpg”,由于好奇打开,从而中毒。还有的病毒更狡猾,将自己伪装成文件夹,向下图这样,实在是真假难辨啊。

一旦让病毒侵入电脑,噩梦就开始了。

现在的电脑病毒最轻微的危害乱弹广告,或惊吓用户。最常见的危害则是扰乱操作系统的运行,令电脑速度变慢,甚至死机。一般来讲,我们发觉自己中毒,都是先感觉到电脑运行缓慢,然后再查毒,但为时已晚。不过,即使电脑运行正常,也不能说明病毒没有潜入电脑造成危害。其实,大多数的病毒已不把扰乱电脑运行当作目的了,它们更加专注于窃取密码和个人隐私资料,然后发送给黑客。而在这一切发生的时候,用户甚至毫无察觉。

密码盗了可以修改回来,可数据呢?一台电脑,最有价值的,就是硬盘中的数据了。这些数据可能是幸苦完成的作业,可能是极其关键的商业信息,也可能是十几年拍摄的众多照片。有些病毒会修改甚至删除这些数据,给用户造成无法挽回的巨大损失。

最厉害的电脑病毒,甚至可以破坏硬件!现在许多电脑的老用户或许还记得,90年代末,有一种名叫CIH的病毒曾经肆虐全球,每月26号发作,修改电脑主板的运行代码,导致电脑报废。当然,随着操作系统的升级,这类病毒已基本销声匿迹。

为什么电脑病毒具有这样那样的危害呢?其实,它不仅仅是技术的炫耀和仇恨的宣泄,而是日益扩展的黑色产业链的一环。首先,病毒盗取网上银行账户和密码,可以使黑客获得直接经济利益。其次,黑客获得用户的电子邮箱地址、MSN地址以及其好友的电子邮箱地址,可以转卖给广告邮件发布商,赚取丰厚回报。另外,许多广告软件和流氓软件无法删除,在桌面乱弹广告,也让黑客钱袋鼓鼓。有些病毒更加猖狂,直接伪装成杀毒软件,向用户勒索钱财以“清除”病毒。

电脑病毒的危害也不仅仅局限于经济方面。现在一些黑客已经利用病毒攻击特定的系统,实现其政治目的。电脑病毒不再是单纯的程序,而是一种新型的数字化武器。最近有一个名为“Trojan.Stuxnet.worm”病毒引起了广泛的关注,它广泛感染各种电脑,但仅针对装有WinCC SCADA软件的电脑进行破坏,而这些电脑大多位于水电站或火电厂等大型基础设施。有人怀疑,这个病毒可能是美国用于攻击伊朗布什尔核电站的武器。

在病毒日益流行的今天,我们又如何保护电脑,防止病毒的侵入和破坏呢?

说到病毒的清除和预防,人们首先会想到安装杀毒软件查杀。但是,如果电脑已经感染病毒,杀毒软件很可能无法使用,而用户的资料很可能已经遭到破坏。还有人可能会请“高手”来手动查杀,却不知虽然病毒运行有规律可循,但手动清除仍然难度较大,而且容易复发。那重装系统呢?诚然,重装系统能彻底解决病毒给系统带来的问题,但是仍然不能根除某些病毒,而且耗时较久,资料也容易丢失。

因此,抵御电脑病毒,防胜于杀,只有将病毒遏制在生效前,才能从根本上消除病毒的威胁。

防止病毒侵入电脑,最直接的方法就是打好系统补丁。如果漏洞不存在,那么所有的网页木马和蠕虫都不可能侵入系统。其次是升级常用软件,如MSN、浏览器、Office等,因为许多病毒会利用这些软件的缓冲区溢出漏洞发起攻击。当然,安装防毒软件也是必要的,只是要更注意定期更新,以应对日益增长的威胁。防火墙也应该开启,以防可能出现的黑客攻击以及间谍软件向外通讯,泄露你的隐私。

近些年来,随着病毒编写技术的不断发展,越来越多的病毒能够逃过防病毒软件的扫描,进入电脑。主机入侵防护系统(Host Intrusion Prevention System)应运而生,通过对系统关键区域进行特殊保护,在任何程序进行可疑操作时提醒用户,从而大大提高了防御效率。然而,这类软件需要用户有一定的电脑基础,懂得判断正常与分正常行为。此外,Windows自身的安全机制也是抵御病毒的屏障,例如Windows Vista和Windows 7中的用户帐户控制功能(User Account Control)就能防御不少电脑病毒。

不过,防御病毒,最根本的还是从我做起,提高个人的安全意识。这是因为病毒的真正传播途径恰恰是人自身。它们利用人心理的弱点,如好奇心、信任感、贪图小便宜的心态、甚至本能的反应来让人落入圈套。提高个人安全意识并不难,比如,不随便打开手指上不认识的文件和文件夹,不下载来路不明的电子邮件中的附件,不随便点击陌生链接,哪怕是通过好友的MSN或电子邮件发送过来的。下载可信赖的软件,并从可信赖的网站下载。如需安装陌生软件,先进行严格的病毒扫描。做到以上这些,即使病毒使劲浑身解数,也不能对你的电脑造成任何威胁。天下无毒的那天也许真的能够来临。

参考资源:

卡饭学院,http://edu.kafan.cn/

McAfee 2010年威胁预测,http://www.mcafee.com/us/local_content/reports/7985rpt_labs_threat-predict_0110_zh-cn_fnl_lores.pdf

A Brief History of Malware, McAfee, https://secure.nai.com/us/local_content/white_papers/partners/ds_wp_telconote.pdf

Mapping the Mal Web, McAfee, http://us.mcafee.com/en-us/local/docs/Mapping_Mal_Web.pdf

同一个Internet,不一样的安全挑战,McAfee,http://www.mcafee.com/us/local_content/reports/sage_cn.pdf

Virus Naming Conventions, Symantec, http://www.symantec.com/security_response/virusnaming.jsp

Virus Naming Convention 1999, http://members.chello.at/erikajo/vnc99b2.txt